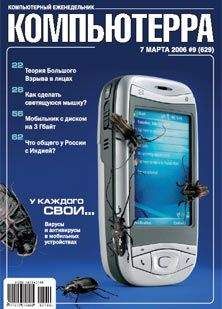

Компьютерра - Журнал «Компьютерра» № 9 от 7 марта 2006 года

Помощь проекту

Журнал «Компьютерра» № 9 от 7 марта 2006 года читать книгу онлайн

Системы предотвращения атак (Intrusion Prevention Systems, IPS) считаются эволюционным преемником IDS и призваны решить недостатки своих «предков», проявляющиеся в последнее время все острее. Слишком много стало случаться неизвестных ранее атак, сигнатуры для которых отсутствуют в принципе. Если десять лет назад для относительно безопасной работы достаточно было пополнять базу сигнатур десятью-двенадцатью шаблонами ежемесячно, то пять лет спустя для достижения аналогичного уровня безопасности требовалось шесть ежедневных сигнатур. Сегодня их количество исчисляется десятками, а то и сотнями.

Поэтому как грибы после дождя последние пару лет появляются системы защиты, в которых от сигнатурного анализа либо отказываются вовсе, либо совмещают его с более «интеллектуальными» методами выявления потенциально опасной активности: детекторами аномалий протоколов, контролем поведения трафика и, наконец, базами поведенческих профилей (наиболее востребованного для защиты рабочих станций и серверов [хостов] решения). Существует еще такой метод, как эвристический анализ кода, но он не получил широкого распространения из-за обилия ложных срабатываний. Впрочем, в комбинации с другими алгоритмами его эффективность достаточно высока.

Если одна сигнатура описывает одну атаку, то поведенческий профиль дает системе представление о целом типе подобных вторжений. Если IDS может опознать одну разновидность червя, но пропустить другую из-за различий в коде, то IPS пресечет активность любой модификации, так как будет ориентироваться на общую схему враждебных действий — например, несанкционированное создание новой учетной записи.

Новые веяния в сфере обнаружения атак и переход от пассивной регистрации вторжений к проактивному предотвращению и являются отличительными чертами IPS. При обнаружении подозрительных действий система принимает те или иные меры в соответствии с настройками администратора. Например, через файрвол блокирует опасный трафик.

Вендоры IPS в основном те же, что и у IDS; правда, переход к новым системам изменил рыночную диспозицию. Классификация на хостовые и сетевые системы тоже сохранилась. Однако если продукты для защиты отдельных рабочих станций так и называют — HIPS, то для сетевых аналогичная аббревиатура NIPS применяется редко. Более распространено название «сетевые IDS/IPS-системы» (системы обнаружения и предотвращения вторжений), поскольку в них наряду с другими методами сохранился сигнатурный анализ. IPS обычно используют для защиты периметра сети, важнейших его сегментов. В остальных случаях довольствуются IDS-функциональностью.

Точечная безопасностьСистемы HIPS-класса (локальные сенсоры) дополняют сетевую «линию обороны» защитой рабочих станций. Широкое (для решений подобного класса) распространение получили Cisco Security Agent, Prevx Pro, SecureHost IPS (Intruision), Safe’n’Sec (StarForce), TruPrevent (Panda) и McAfee Entercept. Эти системы можно рассматривать в качестве профилактического дополнения к существующим «классическим» антивирусам и прочему защитному софту (см. таблицу), а также как подушку безопасности, расположенную между ядром ОС и запущенными приложениями, которые потенциально могут нести угрозу. Особенно актуально такое ПО в период вирусных эпидемий, которые, увы, вспыхивают в Сети все чаще. Ведь HIPS постоянно отслеживают запуск или остановку сервисов, работу всех приложений и прочую активность, обращая особое внимание на то, в какой последовательности выполняются системные действия. Большая часть HIPS позволяет коррелировать данные о событиях, поступающие из разных источников: от антивирусов, журналов ОС и пр. Помимо оперативности реагирования корреляция сводит к минимуму количество ложных срабатываний (см. врезку).

Корреляция тревожных сигналовЧтобы обеспечить согласованную работу разномастных средств информационной безопасности, используются так называемые SIM-системы (Security Information Management). Применительно к IDS/IPS-средствам они упоминаются преимущественно как возможность заметно снизить количество ошибочных предупреждений. SIM-системы обрабатывают массивы данных, поступающих от антивирусов, маршрутизаторов, межсетевых экранов, а также IDS/IPS, и результатом их трудов является корреляционный анализ и визуализация полученной информации. Одна из ключевых особенностей систем — возможность представления итоговых данных в унифицированном виде для принятия решений. Ведь источники от разных вендоров поставляют данные в разных форматах, и порой их очень непросто «привести к общему знаменателю».

Но в контексте статьи нас больше интересует проблема ложных вызовов. Вопреки распространенной точке зрения о том, что чрезмерная бдительность лучше недостаточной, на практике оказывается, что ошибочные уведомления могут крайне негативно влиять на безопасность. Непрерывный поток однотипных сообщений, появляющихся на консоли, часто приводит к тому, что администратор перестает не только проверять каждое, но и просто читать их. Десятки, а то и сотни тысяч уведомлений в день — обычное дело в любой крупной корпоративной сети.

SIM-система накапливает сигналы от разных источников в одной консоли, удаляя избыточную информацию (например, данные об одном и том же событии, полученные разными сенсорами). Следующий этап — агрегирование событий по типу. И наконец, собственно корреляция, в рамках которой система сопоставляет полученные от разных источников сообщения и делает вывод о возможности успеха атаки. Если риск минимален или вообще отсутствует (Windows-вирус пробирается в сеть, работающую под Unix), то администратор не получит никакого уведомления.

От пользователя требуется только указать политику контроля, определяющую алгоритм работы интеллектуального анализатора. Отмечу, что подробно освещать методы работы своих анализаторов компании по понятным причинам не хотят, так что выбор политики фактически сводится к дотошности контроля.

В частности, в Safe’n’Sec предусмотрены такие режимы работы, как жесткая, строгая, и доверительная политики. «Жесткий» вариант разработчики рекомендуют включать только во время хакерских атак и уже упоминаемых вирусных обострений. В этом режиме программа подвергает анализу всю активность в системе, вплоть до действий пользователя. Естественно, что ресурсы компьютера такая бдительность нагружает весьма существенно. «Строгий» вариант — компромиссный, именно он используется по умолчанию. Наконец, при «доверительной» политике приложение исследует только самые подозрительные действия, вроде записи в реестр или изменения системных файлов. Интересно, что софт, запускаясь одновременно с операционной системой, блокирует враждебные действия, направленные против загрузки ОС, а во время работы программа оберегает пользователя даже от него самого, что, по мнению разработчиков, позволяет предотвратить случайное повреждение или потерю данных.

В SecureHost IPS алгоритм работы анализатора был разработан на основе исследований иммунной системы человека. Так называемая технология адаптивного профилирования (APT) определяет агрессивные воздействия на «организм», наблюдая за исполнением кода в работающих программах. Система вылавливает аномалии, проявляющиеся в неожиданных вариантах выполнения кода из-за программных ошибок, некорректной конфигурации и пр., и блокирует вызовы от подозрительного источника. Минимизация числа ложных срабатываний в Secure Host IPS реализована за счет внедренного в APT механизма обучения. Система со временем учится различать обыденные некритичные изменения приложений и перестает «бить в набат» по любому поводу.

На страже сетиСетевые системы обнаружения и предотвращения атак работают как минимум по двум алгоритмам анализа трафика. Первый — это рассмотренное выше сравнение битовой последовательности потока данных с эталонной сигнатурой. Второй — выявление аномальной сетевой активности (Protocol Anomaly Detection, PAD). Это довольно удачное сочетание методов. Сигнатурный анализ позволяет установить и обезвредить уже известную угрозу, а PAD специализируется на атаках, не имеющих соответствующих сигнатур.

Принцип работы первого метода уже ясен, так что перейдем сразу ко второму. В процессе проверки средствами PAD система исследует использование сетевых протоколов на соответствие заложенным требованиям (это могут быть как общие спецификации RFC, так и специфические критерии разработчиков). Детекторы PAD особенно эффективны при атаках с переполнением буфера ОС, потому что даже в случае использования хакером этого древнего механизма вторжения сразу выявить характерный признак атаки для сравнения с сигнатурой невозможно.

Помимо наблюдения и перехвата в режиме реального времени системы используются для анализа сетевых событий и оперативного розыска злоумышленника. Как правило, подобные системы не имеют в сети ни МАС-, ни IP-адреса, что мешает хакеру точно определить их «месторасположение». Среди популярных продуктов такого типа можно отметить Cisco IDS/IPS, StoneGate IPS, Radware Defense Pro, Juniper Networks Tap, Intrusion SecureNet, XSGuard IPS и TippingPoint.